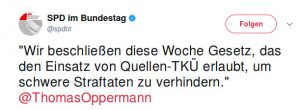

Ach ja, liebe alte Tante SPD – das bedeutet ja „Wir stimmen alle dafür!“ und ist leider wieder mal eine Frage der Fraktionsdisziplin – nicht der freien Entscheidung der Abgeordneten.

Ach ja, liebe alte Tante SPD – das bedeutet ja „Wir stimmen alle dafür!“ und ist leider wieder mal eine Frage der Fraktionsdisziplin – nicht der freien Entscheidung der Abgeordneten.

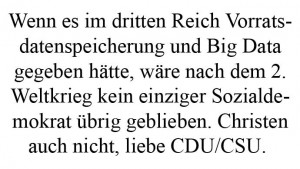

Aber lassen wir doch mal diese Ausflüge in die Niederungen der Un-Demokratie und kommen wir zur „Quellen-TKÜ“.

Was ist das eigentlich?

TKÜ bedeutet einfach „Telekommunikations-Überwachung“ und Quellen-TKÜ ist das Abschöpfen an der Quelle, also am Endgerät. Vergleichbar ist der Einbau einer Wanze am Telefonapparat, wie man es aus alten Filmen kennt.

Die neue Wanze ist der „Staatstrojaner“.

Was macht der Staatstrojaner?

Der Staatstrojaner nistet sich auf dem Endgerät des Überwachten ein und gewährt vollen Zugriff auf alle Daten auf dem Gerät und jegliche Kommunikation die mit diesem durchgeführt wird. Endgeräte können PC, Laptop, Smartphone, Server, Smart TV und andere sein.

Was ist daran gefährlich?

Ich sage mal: „Einfach Alles!“

Zum Ersten ist diese Art von „Quellen-TKÜ“ keine Telekommunikationsüberwachung im Sinne der entsprechenden Gesetze sondern sie geht viel weiter. Durch den möglichen Zugriff auf Kameras und Mikrofone der Endgeräte und somit die Möglichkeit der Raumüberwachung entspricht diese „Quellen-TKÜ“ eher dem Großen Lauschangriff.

Zweitens werden die Staatstrojaner wohl nicht über infizierte Webseiten oder Emailanhänge sondern über Hintertüren (Backdoors) eingeschleust. Wie bereits mehrfach geschehen werden diese Backdoors aber auch von kriminellen Hackern genutzt. Das Einrichten von Backdoors ist ein Angriff auf die Sicherheit der Systeme!

Wenn Kriminelle überwacht werden, was ist schlimm daran?

Es werden ja in den seltensten Fällen Kriminelle sondern Verdächtige überwacht, schließlich soll die „Quellen-TKÜ“ der Prävention dienen. Eine solche Überwachung wird, wenn auch vielleicht nicht am Anfang, alle Kommunikationsgeräte umfassen auf die der Verdächtige Zugriff hat.

Ein Beispiel: A wird überwacht und in Zuge der Ermittlung wird B ebenfalls als potentieller Verdächtiger identifiziert. Er kommuniziert per Smartphone mit A und nutzt mehrfach andere Geräte. Er nutzt, außer seinem eigenen, das Smartphone seiner Frau und ein dienstliches Smartphone. Wer glaubt, dass nur das Smartphone von B zukünftig überwacht wird, der hat nicht verstanden was „lückenlos“ bei Überwachung bedeutet. Es werden also künftig auch die Frau B und die Kollegen die, z.B. bei einem Bereitschaftshandy, das dienstliche Smartphone nutzen. Das sind dann Kollateralschäden. Sollte im Falle eines Verdächtigen ein gemeinsam von der Familie genutzter PC existieren, dann wird eben die ganze Familie überwacht – und das lückenlos.

Es werden doch nur die Daten des Verdächtigen ausgewertet?

Wers glaubt wird selig. Telefongespräche können ja eventuell noch per Stimmerkennung dem Verdächtigen zugeordnet werden (wenn man das will), aber Email oder Chats müssen ausgewertet werden da ja der Verdächtige der Urheber sein könnte. Es werden also auch die Daten von Familienangehörigen oder anderen Mitnutzern ausgewertet. Das lässt sich nicht vermeiden – im Dienste der Sicherheit.

Die Daten werden doch gelöscht?

Ja – nein – vielleicht. Die Masse von Daten wird ja nicht in jedem Verdachtsfall ausgewertet. Meist geschieht das erst, wenn sich der Verdacht erhärtet – oder wenn aus dem Verdächtigen nachweislich ein Täter wird. So wie in fast allen Terrorismusfällen der letzten Zeit – die Täter waren bekannt, wurden aber als nicht allzu gefährlich eingestuft. Bei kompletter Datenauswertung hätte das vielleicht anders ausgesehen, diese erfordert aber manpower die kein Ermittlungsorgan leisten kann. Somit steht fest, dass die Daten jedenfalls zwischengespeichert bleiben. Sie stehen für den Fall der Fälle abrufbereit, einschließlich der Daten der Mitnutzer.

Fazit:

Die „Quellen-TKÜ“ ist ein untaugliches Instrument. Wird sie massenhaft angewendet entstehen Datensätze die nicht ausgewertet werden können, die aber einen massiven Eingriff in die Privatsphäre darstellen. Massenhaft wird sie angewendet werden, das ist schon daran zu sehen, dass der Begriff „schwere Straftaten“ verwendet wird.

Meiner Meinung nach haben hier Politiker und andere „Sicherheitsexperten“ zu viele amerikanische Crime-Serien gesehen, in denen anhand von facebook-Statusmeldungen Verbrecher zeitnah gefasst wurden. Ein Hinweis für diese: In diesen Serien macht Abby Sciuto auch jede DNA-Analyse in 5 Minuten und knackt nebenbei noch Passwörter.

Was wir meiner Meinung nach brauchen, um die Kriminalität nachhaltig zu bekämpfen, sind mehr gut ausgebildete PolizistInnen die Polizeiarbeit machen. Die Polizei wurde personell abgebaut und ein Neuaufbau dauert lange.

Dazu eine kleine Story:

Napoleon Bonaparte befahl, dass entlang der Landstraßen Bäume gepflanzt werden sollten, damit die marschierenden Truppen Schatten hätten. Auf Den Einwand, die Bäume bräuchten 20 Jahre bis sie groß genug wären soll er geantwortet haben: „Um so wichtiger ist es sofort anzufangen!“

P.S. Ein Hinweis an einige meiner Leser: Justiert mal eure Einstellung zur Polizei. ACAB ist keine Alternative, schon gar kein politisches Statement.

P.P.S. Es gibt ältere Artikel von mir zum Thema – ich erspare mir Verlinkungen. Empfehlenswert sind wie immer die Artikel von netzpolitik.